بررسی حمله DOS و DDOS

در دنیای دیجیتال امروز، حملات سایبری یکی از مهمترین چالشهای امنیتی برای وبسایتها و سرورها هستند. یکی از شایعترین و مخربترین این حملات، حملات DOS و DDOS است. در این مقاله، به زبان تخصصی اما قابلفهم، مفهوم، انواع، تفاوتها، نمونههای فنی و راهکارهای مقابله با این حملات را بررسی خواهیم کرد.

حمله DOS و DDOS چیست؟

- DOS مخفف Denial of Service به معنای «محرومسازی از سرویس» است.

- DDOS نیز مخفف Distributed Denial of Service به معنای «محرومسازی توزیعشده از سرویس» میباشد.

در هر دو نوع حمله، هدف نهایی، از کار انداختن سرویس یا سروری است که کاربران مشروع به آن دسترسی دارند. مهاجم تلاش میکند با ارسال حجم بالایی از درخواستها، منابع سرور را مصرف کرده و باعث از کار افتادن یا کندی شدید سرویس شود.

تفاوت حملات DOS و DDOS

۱- منبع حمله

DOS از یک دستگاه انجام میشود، در حالی که DDOS از چندین دستگاه (باتنت) بهصورت همزمان انجام میگیرد.

۲- شدت و تأثیر

حمله DOS محدود و قابل کنترل است، اما DDOS بسیار گسترده، قدرتمند و مخربتر است.

۳- شناسایی و مقابله

DOS راحتتر شناسایی و دفع میشود، در حالی که DDOS به دلیل ترافیک توزیعشده، شناسایی و مقابله با آن بسیار دشوارتر است.

۴- هدفگیری

DOS معمولاً یک سرویس خاص را هدف میگیرد، اما DDOS میتواند چندین سرویس یا کل زیرساخت شبکه را از کار بیندازد.

اهداف مهاجمان از انجام این حملات

انگیزه مهاجمان از اجرای حملات DOS و DDOS میتواند موارد زیر باشد:

- مختل کردن رقبا در بازار

- باجگیری دیجیتال از سازمانها

- تست آسیبپذیری شبکهها

- اعتراضهای سیاسی یا اجتماعی (Hacktivism)

- خرابکاری و ایجاد اختلال در زیرساختهای حیاتی

پیامدهای حمله DOS/DDOS برای کسبوکارها

- کاهش شدید اعتبار برند

- از دست رفتن ترافیک و فروش آنلاین

- هزینههای بالای بازیابی و امنیت

- جریمههای قانونی (در صورت نقض دادهها)

- از دست دادن رتبه سئو در موتورهای جستجو

رایجترین انواع حملات DOS و DDOS

۱- SYN Flood Attack

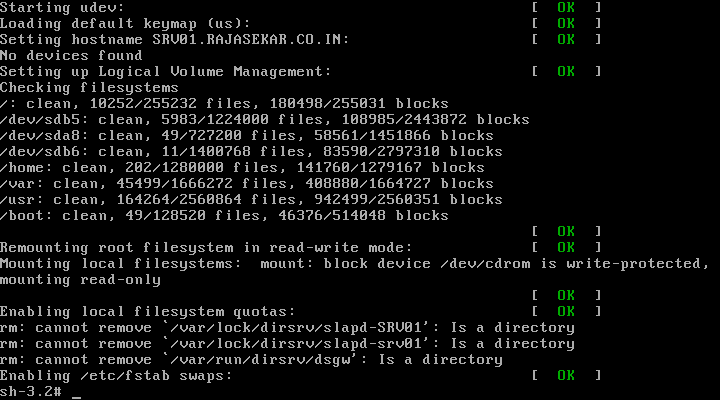

مهاجم درخواستهای جعلی TCP SYN برای سرور ارسال میکند، بدون آنکه ارتباط را کامل کند. در نتیجه، سرور اتصالات نیمهکاره زیادی را نگه میدارد و منابعش تمام میشود.

۲- UDP Flood Attack

در این نوع حمله، بستههای UDP به صورت گسترده به پورتهای تصادفی ارسال میشوند. سیستم هدف تلاش میکند برای هر بسته پاسخی بفرستد، که منجر به مصرف بیش از حد منابع میشود.

۳- ICMP Flood (Ping Flood)

مهاجم بستههای ICMP Echo Request زیادی (پینگ) به سیستم قربانی ارسال میکند تا پهنای باند آن اشباع شود.

۴- HTTP GET/POST Flood

با ارسال تعداد زیادی درخواست GET یا POST به صفحات وب، وبسرور از دسترس خارج میشود.

۵- DNS Amplification

در این حمله، مهاجم درخواستهای DNS را از منابع جعلی به سرور ارسال میکند و باعث میشود پاسخهای حجیم به قربانی ارسال شود.

۶- NTP Reflection

مشابه DNS Amplification، این حمله با بهرهبرداری از پروتکل NTP باعث ارسال ترافیک شدید به سرور قربانی میشود.

۷- SSL Exhaustion

با ارسال حجم زیادی درخواست handshake در پروتکل SSL/TLS، مهاجم منابع سرور را مصرف میکند.

۸- Application Layer Attacks

در این نوع حمله، مهاجم با تقلید از رفتار کاربر واقعی، منابع سمت سرور را بهتدریج مصرف میکند. این حملات تشخیص سختتری دارند.

برخی نمونههای معروف حمله

۱- Buffer Overflow Attack

در این حمله، مهاجم با پر کردن حافظهی بافر، اجرای کد مخرب در سیستم را ممکن میسازد. این تکنیک میتواند به اجرای کامل کد روی سرور منجر شود.

۲- Ping of Death

با ارسال بستههایی بزرگتر از حد مجاز (بیش از ۶۵۵۳۶ بایت)، سیستم هدف دچار crash یا reboot میشود. این حمله امروزه در اکثر سیستمها بیاثر شده است.

۳- Smurf Attack

با ارسال پیامهای ICMP پینگ جعلی به آدرس شبکه، پاسخهای زیادی به سیستم قربانی سرازیر میشود.

۴- Tear Drop Attack

در این حمله، بستههای دادهی معیوب و همپوشان باعث اختلال در فرآیند بازسازی بسته در سیستمعامل هدف میشوند.

تکنولوژیهای پشت حملات DDOS: Botnetها

در حملات DDOS، معمولاً از شبکهای از سیستمهای آلوده به بدافزار استفاده میشود که تحت فرمان یک کنترلکننده (Command & Control) قرار دارند. این سیستمها ممکن است شامل کامپیوترهای خانگی، سرورهای هکشده یا حتی دستگاههای IoT مانند دوربینهای امنیتی باشند. معروفترین نمونهها از Botnet، باتنتهای Mirai و Reaper هستند.

چگونه از حملات DOS و DDOS محافظت کنیم؟

در دنیای امروزی، پیشگیری بسیار مهمتر از درمان است. برای مقابله با این حملات، باید مجموعهای از راهکارهای فنی و استراتژیک بهکار گرفت:

✅ استفاده از CDN و سرویسهای ابری

شبکههای تحویل محتوا مانند Cloudflare یا Akamai میتوانند ترافیک را توزیع کرده و از سرور اصلی محافظت کنند.

✅ مانیتورینگ ترافیک شبکه

استفاده از ابزارهایی مانند Zabbix، Nagios یا ELK Stack برای تشخیص الگوهای مشکوک و ترافیک غیرعادی.

✅ محدودیت در نرخ درخواستها (Rate Limiting)

میتوان با محدود کردن تعداد درخواستها از یک IP خاص در بازه زمانی مشخص، از حملات جلوگیری کرد.

✅ تنظیمات فایروال پیشرفته (WAF)

فایروالهای لایه اپلیکیشن مانند ModSecurity یا AWS WAF در فیلتر کردن ترافیک مشکوک مؤثر هستند.

✅ همکاری با شرکتهای تخصصی امنیت سایبری

در موارد حساس، استفاده از خدمات شرکتهای امنیتی مانند Arbor Networks یا Radware پیشنهاد میشود.

جمعبندی

حملات DOS و DDOS تهدیدی جدی برای زیرساختهای آنلاین محسوب میشوند. درک درست از نحوه عملکرد این حملات و اتخاذ راهکارهای دفاعی مناسب، برای هر کسبوکار یا توسعهدهنده ضروری است. امنیت سایبری نباید یک گزینه باشد، بلکه باید بخشی حیاتی از استراتژی فناوری اطلاعات هر سازمان باشد.