Rapidleech چیست و آموزش نصب آن

در برخی از موارد، زمانی پیش می آید که ما می خواهیم فایل خاصی را دانلود کنیم، اما مشکلی که وجود دارد این است که آن فایل در یک وب سایت مسدود شده(بلاک شده) قرار می گیرد و بارگیری مطالب از یک وب سایت مسدود شده، کار ساده ای نیست.

اگر سعی کردید فایلها را از وبسایت های مسدود شده دانلود کنید، اما برای این کار ناموفق بودید، Rapidleech را امتحان کنید که بهترین راه برای دانلود محتوا حتی از سایت های مسدود شده است

Rapidleech یک تکنولوژی مفید و در واقع، یک اسکریپت متن باز است که امکان انتقال و دانلود فایل از سایت های اشترک فایل را فراهم می کند. به زبان ساده تر Rapidleech نرم افزاری است که از پیاده سازی leeching پشتیبانی می کند و رپیدلیچ (Rapidleech) اسکریپت رایگان و متن باز است که بر روی سرور قرار گرفته و قابلیت دانلود و انتقال فایل ها را از سایت های اشتراک فایل (Share) مانند : رپید شیر (rapidshare.com)، هات فایل(hotfiles.com)، مگا شیر (megashare.info) و … دارد. به زبان ساده: رپیدلیچ (Rapidleech)ها لینک را از سایت های اشتراک فایل دریافت، به سرور خود انتقال داده و تبدیل به لینک مستقیم نموده این عمل سبب بالا رفتن سرعت دانلود و قابلیت رزیوم (Resume) لینک می گردد.

leeching در واقع لیچینگ فرایند کپی یا انتقال فایل از یک سرور به سرور دیگر است و یا میتوان گفت نوعی فناوری برای انتقال فایل سرور است.اما مواردی که باعث می شود استفاده از Rapidleech را به دانلود مستقیم ترجیح دهیم.

Rapidleech چیست؟

Rapidleech یک اسکریپت متنباز (Open Source) و رایگان است که روی سرور نصب میشود و به کاربران اجازه میدهد تا فایلها را از سایتهای اشتراک فایل (File Sharing) بهصورت مستقیم به سرور خود منتقل کرده و سپس با لینک مستقیم آن را دانلود کنند.

به زبان سادهتر، Rapidleech بهجای آنکه فایل را مستقیماً از سایت منبع به کامپیوتر شما منتقل کند، ابتدا آن را به سرور شما لیچ (Leech) میکند و سپس از آنجا بهصورت مستقیم و با سرعت بالا در دسترس شما قرار میدهد.

این ابزار ابتدا برای سایتهای معروفی مانند RapidShare، MegaShare، HotFile، DepositFiles و Uploaded توسعه یافت، اما در نسخههای جدیدتر آن مانند Rapidleech v2 Rev.43 تا Rev.47 پشتیبانی از دهها سرویس اشتراک فایل دیگر نیز افزوده شده است.

لیچر (Leech) چیست؟

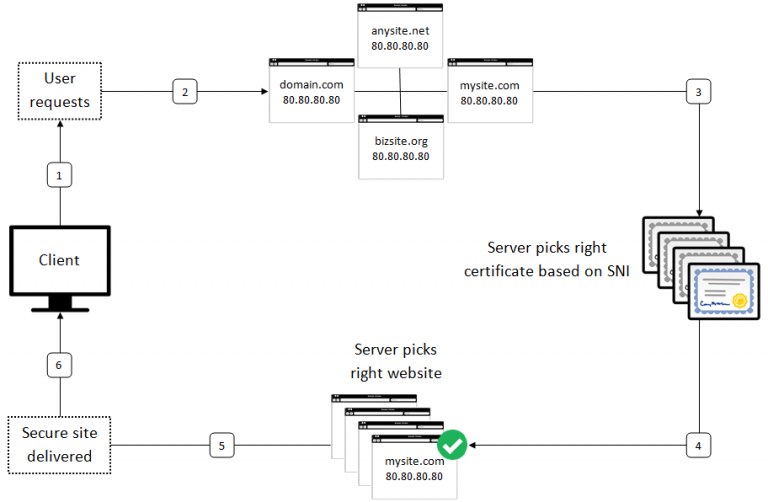

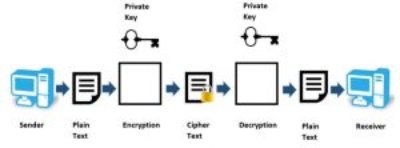

پیش از ورود به جزئیات Rapidleech، باید بدانیم لیچینگ (Leeching) دقیقاً به چه معناست.

در دنیای سرورها و شبکه، “لیچ” به فرآیند کپی یا انتقال داده از یک سرور به سرور دیگر گفته میشود.

در عمل، یک لیچر (Leech Server) مانند یک واسطه عمل میکند:

فایل را از یک سایت دانلود میکند، روی سرور خود ذخیره مینماید و سپس به کاربر یک لینک مستقیم (Direct Link) میدهد.

مزیت این روش در آن است که:

-

سرعت دانلود برای کاربر نهایی چندین برابر افزایش مییابد،

-

امکان Resume (ادامه دانلود) وجود دارد،

-

آیپی کاربر در سایت اصلی ثبت نمیشود،

-

و در نهایت، میتوان از محدودیتهای منطقهای عبور کرد.

بنابراین Rapidleech در واقع یک اسکریپت File Transfer Automation محسوب میشود که این فرآیند را بهصورت خودکار انجام میدهد.

نسخهها و ویرایشهای مختلف Rapidleech

در طول سالها، توسعهدهندگان مختلف نسخههای متعددی از Rapidleech را منتشر کردهاند. برخی از نسخههای محبوب عبارتاند از:

-

Rapidleech v2 Rev.42

-

Rapidleech v2 Rev.43

-

Rapidleech v2 Rev.45

-

Rapidleech v2 Rev.46

-

Rapidleech v2 Rev.47 (PlugMod)

نسخههای جدیدتر معمولاً شامل پشتیبانی از سایتهای اشتراک فایل بیشتر، بهبود عملکرد PHP، افزایش امنیت و رابط کاربری سادهتر هستند.

نسخه PlugMod یکی از معروفترین و پایدارترین نسخههاست که افزونههای متنوعی برای مدیریت فایل، بررسی لینکها و هماهنگی با افزونههای مرورگر ارائه میدهد.

مزایای استفاده از Rapidleech

استفاده از Rapidleech بهویژه برای مدیران سایتها و فریلنسرهای IT مزایای زیادی دارد:

-

افزایش سرعت دانلود: فایلها ابتدا روی سرور لیچ میشوند، بنابراین سرعت انتقال به کاربر نهایی به پهنای باند سرور بستگی دارد.

-

دور زدن محدودیتهای جغرافیایی: اگر سایتی در کشور شما مسدود است، Rapidleech به کمک IP سرور، دانلود را از موقعیت دیگر انجام میدهد.

-

مدیریت ساده فایلها: امکان تغییر نام فایل، مشاهده وضعیت دانلود و حذف خودکار فایلهای قدیمی وجود دارد.

-

پشتیبانی از چندین لینک همزمان: کاربران حرفهای میتوانند چند لینک را بهطور همزمان لیچ کنند.

-

امکان استفاده در پروژههای کسب درآمد اینترنتی: برخی از وبمسترها از سرورهای Rapidleech برای ارائه لینکهای پرسرعت به کاربران خود استفاده میکنند.

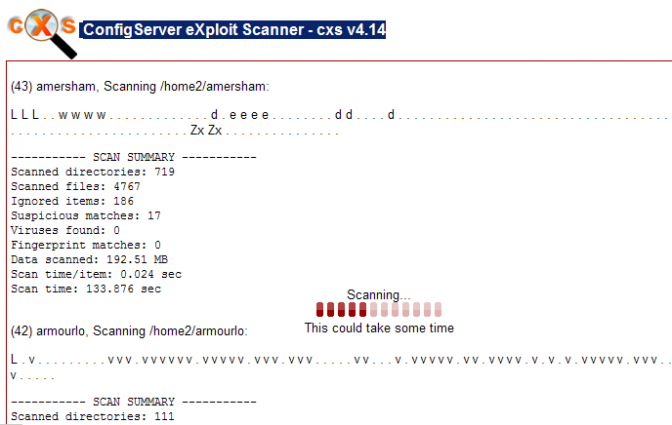

آموزش نصب Rapidleech

- ابتدا اسکریپت را دانلود و از حالت فشرده خارج کرده و در هاست خود اپلود کنید.

- ادرس محل نصب اسکریپت را در مرورگر وارد کنید برای مثال اگر اسکریپت را در ادرس domin.com اپلود کردید ادرس domin.com/superleecher-installer.php را باز کنید.

- سپس صفحه ای را مشاهده میکنید که قوانین و شرایط استفاده از اسکریپت نوشته شده،چون که این قوانین هیچ اهمیتی ندارند (البته در ایران)میتونید I Agree And Install کلیک کنید.

- حال وارد صفحه ای میشوید که از شما ادرس ایمیلتان و رمز عبور مورد نظرتان را درخواست میکند،موارد خواسته شده را وارد و دکمه ی send را بزنید.

- برای استفاده از Rapidleech باید به آدرس domin.com/superleecher.php (به جای domin.com ادرس سایت خود را وارد نمایید) رفته و پس از وارد کردن ایمیل و رمز عبور در صفحه ی اصلی اسکریپت دو کادر به نام Adress که باید در آن لینک فایل مورد نظر برای لیچ را وارد کنید و rename که پر کردن آن اختیاری بوده و برای تغییر نام فایل است مشاهده میکنید.

حال اگر پسوند لینکی که وارد کرده اید درست باشد فایل به درستی پس از چند ثانیه لیچ شده و در انتهای صفحه لینک فایل لیچ شده را میتوانید ملاحظه کنید.

شرایط نصب Rapidleech روی هاست

بر روی این هاست میبایست شرایط زیر برقرار باشد:

- خاموش بودن safe_mode

در صورت فعال بودن safe mode شما باید بر روی فایل های php تغییراتی بدهید. - fsockopen فعال باشد

این را از بوسیله phpinfo() میتوانید برسی نمایید. - allow_call_time_pass_reference روشن باشد

روشن بودن این گزینه اجباری نیست، اما فعال بودن آن باعث کاهش تعداد خطاهای احتمالی خواهد شد. - allow_url_fopen روشن باشد

- memory_limit یشتر از ۱۰۰ مگابایت باشد.

در صورت برقرار نبودن این شرط شما در دریافت فایلهای حجیم به مشکل برخورد خواهید نمود. - cURL suppor فعال باشد

برای داشتن قابلیت برسی لینکها به این امکان نیاز دارید. - output_buffering خاموش باشد

برای نمایش وضعیت دانلود نیاز به خاموش بودن این گزینه دارید.

نکات امنیتی و مدیریتی در استفاده از Rapidleech

اگرچه Rapidleech ابزار قدرتمندی است، اما برای جلوگیری از سوءاستفاده باید چند نکته امنیتی را رعایت کنید:

-

دسترسی را محدود کنید – بهتر است Rapidleech را در یک مسیر حفاظتشده با رمز عبور (مثلاً از طریق

.htaccess) نصب کنید. -

بروزرسانی منظم – نسخههای جدید مانند Rev.47 PlugMod شامل وصلههای امنیتی مهم هستند.

-

محدودیت حجم فایل – اگر سرور اشتراکی دارید، برای جلوگیری از پر شدن فضای هاست، محدودیت حجمی تعیین کنید.

-

نظارت بر مصرف منابع – Rapidleech در هنگام لیچ فایلهای بزرگ، مصرف CPU و RAM بالایی دارد.

جمع بندی

Rapidleech ابزاری قدرتمند برای وبمسترها، توسعهدهندگان و افرادی است که با انتقال فایل بین سرورها سر و کار دارند.

این اسکریپت با وجود سبک بودن، امکانات متنوعی ارائه میدهد — از تبدیل لینکهای اشتراک فایل به لینک مستقیم گرفته تا مدیریت دانلودهای حجیم.

در نسخههای جدید مانند Rapidleech v2 Rev.47 PlugMod، عملکرد بهتر، امنیت بالاتر و پشتیبانی از سایتهای بیشتر فراهم شده است.

اگر در حوزه مدیریت سرور، دانلود فایلهای محدودشده یا ارائه لینکهای مستقیم فعالیت دارید، بدون شک آشنایی و کار با Rapidleech میتواند یکی از ابزارهای ضروری شما باشد.